网络攻击的种类分为什么攻击

≥^≤ *** 次数:1999998 已用完,请联系开发者***

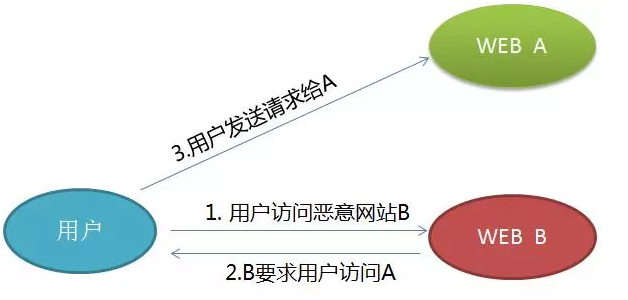

网络攻击类型有哪些?你可以这样防御→以下是一些常见的网络攻击类型: 恶意软件(Malware) 恶意软件是指专门设计用来破坏、干扰或未经授权访问计算机系统和网络的程序。恶意软件的种类繁多,包括:病毒、蠕虫、木马、勒索软件等。 网络钓鱼(Phishing) 网络钓鱼是一种通过伪装成合法实体诱使用户提供敏感信息(如用户名...

ˋ﹏ˊ

国家网络安全通报中心:发现一批境外恶意网址和恶意IP央视网消息:据“国家网络安全通报中心”公众号消息,中国国家网络与信息安全信息通报中心发现一批境外恶意网址和恶意IP,境外黑客组织利用这些网址和IP持续对中国和其他国家发起网络攻击。这些恶意网址和IP都与特定木马程序或木马程序控制端密切关联,网络攻击类型包括建立僵...

?﹏?

ˇ0ˇ 构成重大威胁!主要涉及美国、荷兰等!官方通报中国国家网络与信息安全信息通报中心发现一批境外恶意网址和恶意IP,境外黑客组织利用这些网址和IP持续对中国和其他国家发起网络攻击。这些恶意网址和IP都与特定木马程序或木马程序控制端密切关联,网络攻击类型包括建立僵尸网络、网络钓鱼、窃取商业秘密和知识产权、侵犯...

绿盟科技获得发明专利授权:“攻击者威胁评分方法及相关装置”专利名为“攻击者威胁评分方法及相关装置”,专利申请号为CN202111644469.5,授权日为2024年12月31日。专利摘要:本申请涉及网络安全技术领域,公开了一种攻击者威胁评分方法及相关装置。本申请通过使用攻击事件命中的情报类型确定的攻击源的情报威胁评分以及使用蜜罐提供...

●▂●

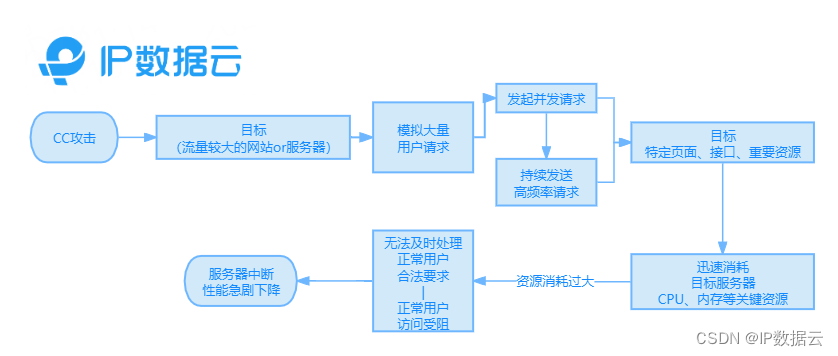

揭秘网络攻击的多样化:防御策略一览你是否了解,在网络世界的暗处,各种形式的网络攻击正悄然逼近?它们如同潜伏的猎手,随时准备对您的数字生活发起致命一击。 面对这些威胁,我们并非毫无防备。接下来将介绍几种常见的网络攻击类型以及如何有效防御它们,帮助您构筑起坚实的数字堡垒。 网络攻击类型概览 网络攻击...

农业银行申请模型训练专利,能有效识别并处理网络攻击金融界2024年3月4日消息,据国家知识产权局公告,中国农业银行股份有限公司申请一项名为“一种模型训练方法、评价处理方法及装置“,公开号CN117640408A,申请日期为2023年12月。专利摘要显示,本申请公开了一种模型训练方法、评价处理方法及装置,获取网络攻击类型流量中的...

日本宇宙航空研究开发机构遭网络攻击,正调查可能泄露的数据日本宇宙航空研究开发机构发言人6月21日表示,该机构正在调查遭受多次网络攻击后可能泄露的数据。日本宇宙航空研究开发机构在去年开始遭受攻击后启动了调查,具体时间和被盗数据的类型仍在调查中。火箭和卫星的运行信息存储在另一个网络中,不受此次入侵的影响。此前有消息...

光环新网:公司产品具备自动防护及人工处理网络攻击的能力公司回答表示:公司拥有完备的网络安全保障制度,通过可靠的技术手段保障网络安全,及通信过程中数据的完整性和保密性。公司部署的流量监控系统能够自动发现异常流量并进行分析,自动防护实施异常缓解策略,攻击停止后系统自动撤销防护策略。特殊类型攻击由技术人员对攻击的流...

天桐网络申请基于图神经网络的区块链攻击检测专利,可检测区块链攻击本发明公开了种基于图神经网络的区块链攻击检测方法,包括步骤:从区块链网络中收集流量;对收集的流量进行时隙划分,从中提取流量数据并构建待分类的图;通过GNN模型对图进行分类依据分类结果推测网络中是否有存在攻击攻击的可能种类和/或可能的受攻击实体。本发明设计的基于...

>0< 广西电网申请多源异构日志综合分析专利,能识别攻击者对网络系统所...对各种类型的安全事件进行统计分析以得到数据分布和发展趋势,并与正常统计模式比较以发现异常行为从而展示网络系统的整体状况和趋势;根据因果关联知识库对多种来源的安全事件进行因果关联分析,发现安全事件所体现的攻击行为之间的关联关系,从而识别攻击者对整个网络系统...

i7加速器部分文章、数据、图片来自互联网,一切版权均归源网站或源作者所有。

如果侵犯了你的权益请来信告知删除。邮箱:xxxxxxx@qq.com

上一篇:apkpure如何打开

下一篇:雷神怎么加速浏览器