常见的网络攻击技术有哪些

*** 次数:1999998 已用完,请联系开发者***

揭秘网络攻击的多样化:防御策略一览接下来将介绍几种常见的网络攻击类型以及如何有效防御它们,帮助您构筑起坚实的数字堡垒。 网络攻击类型概览 网络攻击种类繁多,每种都有... 中间人攻击(MITM): 拦截并篡改双方之间的通信内容。 - 社会工程学攻击: 利用人性弱点如信任感、好奇心来获取信息。例如假装技术支持人员...

网络攻击类型有哪些?你可以这样防御→你是否知道在虚拟世界的暗流中网络攻击正悄悄逼近它们种类繁多如同潜伏的猎手 随时准备给你的数字生活致命一击 网络攻击类型 网络攻击类型包括多种不同的技术和方法,旨在破坏、窃取或篡改数据。以下是一些常见的网络攻击类型: 恶意软件(Malware) 恶意软件是指专门设计用来...

˙▂˙ 北美汽车经销商网络攻击事件持续发酵,黑客勒索巨额赎金IT之家 6 月 23 日消息,美国和加拿大最常用的汽车经销商管理软件遭到网络攻击,导致超过 1.5 万家经销商在过去几天无法进行销售。据称此次网络攻击的幕后黑手正要求巨额赎金,金额高达数千万美元。据彭博社报道,知情人士透露,自周三以来,使用 CDK Global 软件的美国和加拿大汽车...

北美1.5万家汽车经销商因网络攻击停业在本应繁忙的假期期间,美国和加拿大最常用的汽车经销商管理软件CDK Global遭遇了一场网络事件,导致北美超过1.5万家汽车经销商的业务陷... 尽管他们在上周四两次网络攻击之间曾短暂恢复过运行。据称,此次网络攻击的幕后黑手正要求巨额赎金,金额高达数千万美元。匿名消息人士...

除了邮件钓鱼外,你还知道哪些常见的钓鱼攻击方式?当提到网络钓鱼时,大多数人首先想到的是钓鱼邮件。然而随着网络技术的不断变化,网络钓鱼的攻击手段也日趋多样。除了常见的电子邮件钓鱼外,Knowbe4创始人Stu Sjouwerman分享了另外八种隐秘且流行的钓鱼攻击手段。 八种流行的钓鱼攻击手段 •SEO中毒攻击:攻击者利用搜索引...

联合健康集团疑遭勒索软件攻击,支付2200万美元比特币以恢复数据近日,联合健康集团疑似遭遇了一场严重的网络攻击。据路透社周二晚些时候的报道,网络犯罪分子在一个常用的在线论坛上发布消息称,联合健... 此次事件再次凸显了网络安全对于医疗行业的重要性。随着技术的不断发展,网络犯罪分子越来越频繁地利用勒索软件等手段攻击医疗机构,窃...

如何解除手机被监听:详细操作指南君安思危将深入探讨手机监听技术的原理和常见应用场景,并提供一系列检测和解除手机监听的方法,帮助读者保护个人隐私。 一、手机监听技术的原理和常见应用场景 手机监听技术主要通过恶意软件、网络攻击、设备漏洞或物理接触等途径实现。这些技术可以截获通话、短信、社交...

●^● 农发行信丰县支行开展网络和数据安全专题培训本文转自:人民网-江西频道为进一步加强网络和数据安全工作,提升全行员工网络安全意识和防护水平,近日,农发行信丰县支行开展网络和数据安全专题培训。 此次培训通过真实生动的案例揭示常见的网络攻击手段及网络安全威胁,重点讲解了金融场景下的信息安全隐患及应对安全威胁的...

手机被监听如何解除:全面指南手机监听技术可能侵犯我们的隐私,导致敏感信息泄露。君安思危将深入探讨手机监听技术的原理和常见应用场景,并提供一系列检测和解除手机监听的方法,帮助读者保护个人隐私。 一、手机监听技术的原理和常见应用场景 手机监听技术主要通过恶意软件、网络攻击、设备漏洞或物理...

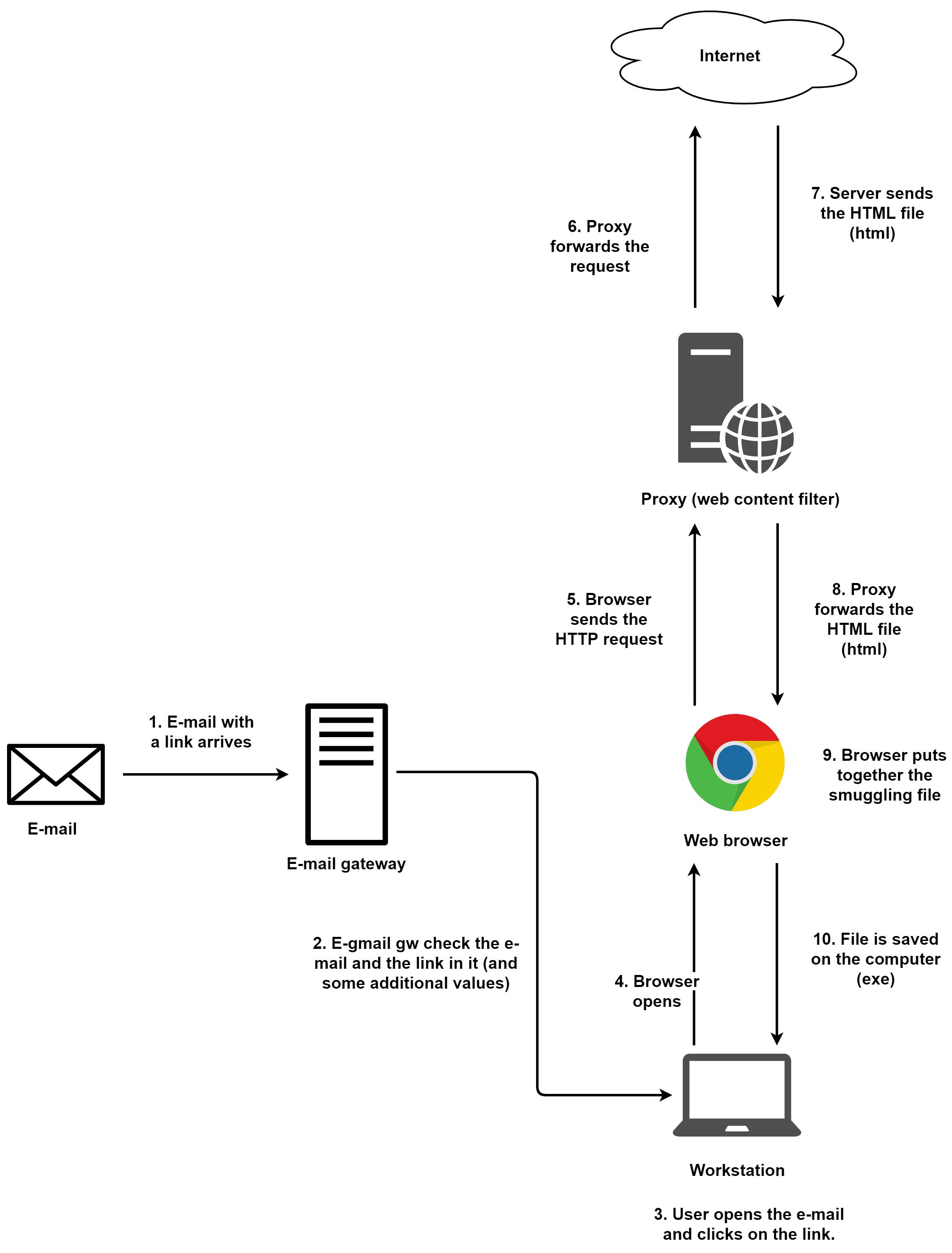

●﹏● 警惕“钓鱼”邮件,这份实用指南请查收!“钓鱼”邮件是一种常见的网络攻击手段。攻击者通常会伪造发件人地址和邮箱账号,诱使目标用户点击恶意链接或下载恶意文件,窃取用户凭证和数据资料等敏感信息,甚至入侵控制相关终端设备。常见手法有哪些?假扮官方实施欺诈。境外间谍情报机关会预先搭建一个与目标电子邮箱...

i7加速器部分文章、数据、图片来自互联网,一切版权均归源网站或源作者所有。

如果侵犯了你的权益请来信告知删除。邮箱:xxxxxxx@qq.com

上一篇:常见的网络攻击技术有哪些

下一篇:常见的网络攻击技术